Odată cu creșterea numărului de dispozitive inteligente conectate, așa sunt și preocupările legate de confidențialitatea și securitatea online, în special cu prăpădul de ransomware și alte atacuri malware care au dominat titlurile din ultimul an. Chiar și în lumea în care încearcă să se recupereze de la răscumpărarea WannaCry, botnetul Mirai și alte atacuri grave de tip malware, cercetătorii de securitate de la Armis Labs au publicat o lucrare detaliată detaliată detaliind o vulnerabilitate severă care poate lăsa miliarde de dispozitive compatibile Bluetooth susceptibile la execuția codului la distanță și atacurile MiTM (Man-in-The-Middle). Deci, în cazul în care sunteți deja intrigat despre BlueBorne, iată ce trebuie să știți despre aceasta, astfel încât să nu ajungeți să deveniți o victimă nedorită a criminalității cibernetice:

Ce este BlueBorne?

Pur și simplu, BlueBorne este un vector de atac care permite infractorilor cibernetici să utilizeze conexiunile Bluetooth pentru a prelua în liniște dispozitivele vizate fără nici o acțiune din partea victimei. Ceea ce este cu adevărat derutant este că pentru ca un dispozitiv să fie compromis, nu trebuie să fie asociat cu dispozitivul atacatorului și nici nu trebuie să fie setat la modul "detectabil". Câte opt vulnerabilități separate (inclusiv cele patru critice) pot fi folosite pentru a hackera în majoritatea dispozitivelor Bluetooth utilizate astăzi, indiferent de sistemul de operare. Ceea ce înseamnă în esență că peste 5 miliarde de dispozitive Bluetooth din întreaga lume sunt potențial vulnerabile din cauza acestei lacune de securitate care a fost detaliată la începutul acestei săptămâni de firma de cercetare a securității IoT, Armis Labs. Potrivit documentului tehnic publicat de companie, BlueBorne este deosebit de periculos nu numai datorită scalei sale masive, ci și datorită faptului că lacunele facilitează de fapt executarea codului la distanță, precum și atacurile Man-in-The-Middle.

Care sunt dispozitivele / platformele potențial vulnerabile la BlueBorne?

Așa cum am menționat deja, vectorul de atac BlueBorne pune în pericol miliarde de smartphone-uri, desktopuri, sisteme de divertisment și dispozitive medicale care rulează pe oricare dintre cele mai importante platforme de calcul, inclusiv Android, iOS, Windows și Linux . În ansamblu, în prezent există aproximativ 2 miliarde de dispozitive Android, dintre care aproape toate se presupune că au capabilități Bluetooth. Adăugați la aceasta 2 miliarde de dispozitive Windows, 1 miliard de dispozitive Apple și 8 miliarde de dispozitive IoT și veți ști de ce această ultimă amenințare la adresa securității este un motiv de îngrijorare pentru cercetătorii în domeniul securității cibernetice, producătorii de dispozitive și protecția vieții private peste. Cele două platforme care sunt cele mai vulnerabile la BlueBorne sunt totuși Android și Linux. Asta pentru că modul în care funcționalitatea Bluetooth este implementată în aceste sisteme de operare le face extrem de susceptibile de exploziile de corupție care pot fi utilizate pentru a executa de la distanță orice cod rău intenționat, permițând atacatorului să acceseze potențial resursele de sistem sensibile pe dispozitive compromise, eliminarea infecției chiar și după repornirea repetată.

Cum pot exploata hackerii vulnerabilitatea de securitate BlueBorne?

BlueBorne este un vector de atac extrem de infecțios în aer care are potențialul de a se răspândi de la dispozitiv la dispozitiv prin intermediul aerului, ceea ce înseamnă că un dispozitiv compromis poate, teoretic, să infecteze zeci de dispozitive în jurul acestuia. Ceea ce face ca utilizatorii să fie vulnerabili în mod special față de amenințare este nivelul ridicat de privilegii pe care le rulează Bluetooth-ul în toate sistemele de operare, permițând atacatorilor să aibă practic un control total asupra dispozitivelor compromise. Odată ce au fost controlați, infractorii cibernetici pot folosi aceste dispozitive pentru a servi oricăror obiective obiective nefaste, inclusiv spionajul cibernetic și furtul de date. De asemenea, aceștia pot instala de la distanță ransomware sau pot încorpora dispozitivul ca parte a unui botnet mare pentru a efectua atacuri DDoS sau pentru a comite alte infracțiuni cibernetice. Potrivit lui Armis, "vectorul de atac BlueBorne depaseste capabilitatile majoritatii vectorilor de atac prin penetrarea unor retele securizate de aer- decalate care sunt deconectate de la orice alta retea, inclusiv pe internet".

Cum să afli dacă dispozitivul tău este afectat de BlueBorne?

Potrivit lui Armis, toate platformele majore de calcul sunt afectate de amenintarea de securitate BlueBorne intr-un fel sau altul, insa unele versiuni ale acestor sisteme de operare sunt in mod inerent mai vulnerabile decat altele.

ferestre

Toate desktopurile, laptopurile și tabletele Windows care rulează Windows Vista și versiunile mai noi ale sistemului de operare sunt afectate de vulnerabilitatea așa-numită "Bluetooth Pineapple", care permite unui atacator să efectueze un atac de tip Man-in-The-Middle (CVE-2017-8628) .

Linux

Orice dispozitiv care rulează pe un sistem de operare bazat pe kernelul Linux (versiunea 3.3-rc1 și mai nou) este vulnerabil la vulnerabilitatea la executarea codului la distanță (CVE-2017-1000251). În plus, toate dispozitivele Linux care rulează BlueZ sunt de asemenea afectate de vulnerabilitatea de scurgere a informațiilor (CVE-2017-1000250). Deci, impactul vectorului de atac BlueBorne nu este numai desktopurile restrânse în acest caz, ci și o gamă largă de smartwatch-uri, televizoare și aparate de bucătărie care rulează sistemul Tizen gratuit și cu sursă deschisă. În acest caz, dispozitive precum inteligentul Samsung Gear S3 sau frigiderul Samsung Family Hub sunt considerate a fi extrem de vulnerabile la BlueBorne, potrivit lui Armis.

iOS

Toate dispozitivele iPhone, iPad și iPod Touch care rulează iOS 9.3.5 sau versiuni anterioare ale sistemului de operare sunt afectate de vulnerabilitatea la executarea codului la distanță, la fel ca toate dispozitivele AppleTV care rulează versiunea 7.2.2 a versiunii tvOS sau mai mică. Toate dispozitivele care rulează iOS 10 trebuie să fie în siguranță de la BlueBorne.

Android

Datorită accesului și popularității Android, aceasta este singura platformă despre care se crede că este cea mai grav afectată. Potrivit lui Armis, toate versiunile Android, bar none, sunt vulnerabile la BlueBorne, datorită a patru vulnerabilități diferite găsite în sistemul de operare. Două dintre aceste vulnerabilități permit execuția codului la distanță (CVE-2017-0781 și CVE-2017-0782), una duce la scurgerea de informații (CVE-2017-0785), în timp ce alta permite unui hacker să efectueze o operațiune Man-in- Orientul Mijlociu (CVE-2017-0783). Nu numai smartphone-urile și tabletele care rulează pe Android afectate de amenințare, la fel ca smartwatch-urile și alte dispozitive care rulează pe Android Wear, televizoarele și set-top-box-urile care rulează pe Android TV, precum și sistemele de divertisment din mașină care rulează pe Android Auto, făcând BlueBorne unul dintre cele mai cuprinzătoare și mai severe vectori de atac documentate vreodată.

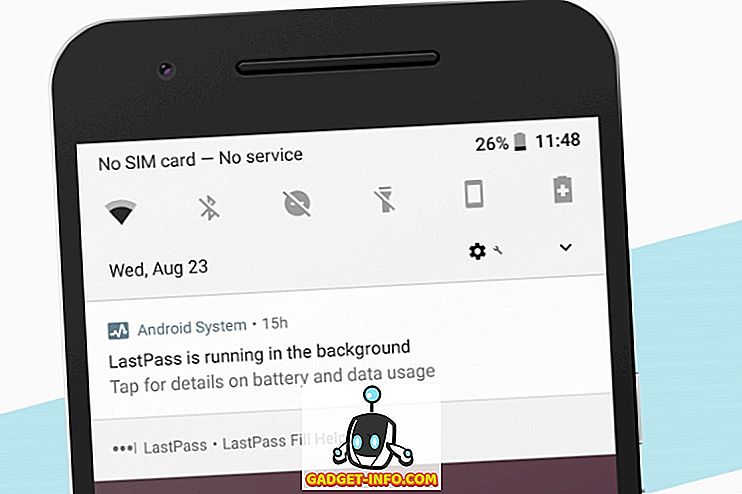

Dacă aveți un dispozitiv Android, puteți, de asemenea, să accesați Magazinul Google Play și să descărcați aplicația BlueBorne Scanner Vulnerability, care a fost lansată de Armis, pentru a ajuta utilizatorii să verifice dacă dispozitivul este vulnerabil la amenințare.

Cum să protejezi dispozitivul Bluetooth de la BlueBorne?

În timp ce BlueBorne este unul dintre cei mai cuprinzători și amenințători vectori de atac din memoria recentă datorită scării sale exacte, există moduri în care vă puteți proteja de a deveni victimă. În primul rând, asigurați-vă că Bluetooth este dezactivat în aparatul dvs. atunci când nu îl utilizați. Apoi, asigurați-vă că dispozitivul dvs. este actualizat cu toate cele mai recente patch-uri de securitate și, deși este posibil să nu vă ajute în unele cazuri, acesta este cu siguranță un punct de plecare. În funcție de sistemul de operare al dispozitivului pe care doriți să îl protejați, trebuie să urmați pașii următori pentru a vă asigura că datele dvs. personale nu se termină în mâinile greșite.

ferestre

Microsoft a lansat patch-ul de securitate BlueBorne pentru sistemele sale de operare pe 11 iulie, atâta timp cât ați activat actualizările automate sau ați actualizat manual PC-ul în ultimele luni și ați instalat toate cele mai recente patch-uri de securitate, trebuie să fiți în siguranță de la aceste amenințări .

iOS

Dacă utilizați iOS 10 pe dispozitivul dvs., ar trebui să fiți bine, dar dacă sunteți blocat pe versiuni anterioare ale sistemului de operare (versiunea 9.3.5 sau o versiune ulterioară), dispozitivul dvs. este vulnerabil până când Apple va lansa un patch de securitate pentru a repara problema.

Android

Google a lansat remedierile BlueBorne către partenerii OEM pe 7 august 2017. Patch-urile au fost puse la dispoziția utilizatorilor din întreaga lume ca parte a Buletinului de actualizare a securității din septembrie, lansat oficial pe data de 4 a acestei luni. Deci, dacă utilizați un dispozitiv Android, accesați Setări> Despre dispozitiv> Actualizări de sistem pentru a verifica dacă vânzătorul dvs. a lansat încă patch-ul de securitate din septembrie 2017 pentru dispozitivul dvs. Dacă da, instalați-l cu promptitudine pentru a vă menține pe dvs. și dispozitivul dvs. Android în siguranță de la BlueBorne.

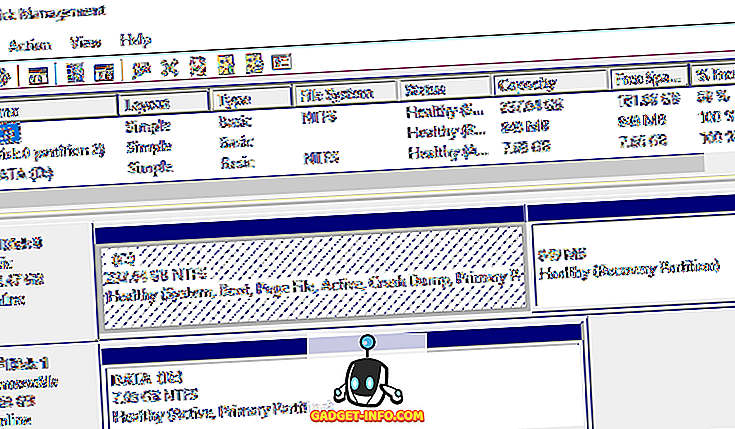

Linux

Dacă rulați un distribuitor Linux pe PC-ul dvs. sau folosind o platformă bazată pe kernel Linux cum ar fi Tizen pe dispozitivele dvs. IoT / conectate, este posibil să trebuiască să așteptați o perioadă mai lungă pentru ca fișierul să fie filtrat din cauza coordonării necesare între Linux Echipa de securitate a nucleului și echipele de securitate ale diverselor distribuții independente. Dacă aveți, totuși, knowhow-ul tehnic necesar, puteți să faceți patch-uri și să reconstruiți singur BlueZ și kernel-ul prin trecerea peste aici pentru BlueZ și aici pentru kernel.

Între timp, puteți dezactiva Bluetooth complet pe sistemul dvs., urmând acești pași simpli:

- Lista neagră a modulelor Bluetooth

printf "install %s /bin/true\n" bnep bluetooth btusb >> /etc/modprobe.d/disable-bluetooth.con - Dezactivați și opriți serviciul Bluetooth

systemctl disable bluetooth.service systemctl mask bluetooth.service systemctl stop bluetooth.service - Scoateți modulele Bluetooth

rmmod bnep rmmod bluetooth rmmod btusb Dacă primiți mesaje de eroare spunând că alte module utilizează aceste servicii, asigurați-vă că eliminați modulele active înainte de a încerca din nou.

BlueBorne: cea mai recentă amenințare la adresa securității care pune în pericol miliarde de dispozitive Bluetooth

Grupul de interes special pentru Bluetooth (SIG) se concentrează din ce în ce mai mult pe securitate în ultima vreme și este ușor de văzut de ce. Cu privilegiile înalte acordate Bluetooth în toate sistemele de operare moderne, vulnerabilitățile precum BlueBorne pot provoca un dezastru pentru milioane de oameni nevinovați și neaspectați din întreaga lume. Ceea ce este un expert îngrijorător în domeniul securității este faptul că BlueBorne se întâmplă a fi o amenințare la bord, ceea ce înseamnă că măsurile standard de securitate, cum ar fi protecția la parametrii finali, gestionarea datelor mobile, firewall-urile și soluțiile de securitate a rețelei sunt practic neajutorați în fața acesteia. concepute în primul rând pentru a bloca atacurile care se întâmplă peste conexiunile IP. În timp ce utilizatorii nu au control asupra modului și momentului în care patch-urile de securitate sunt lansate pe dispozitivele lor, asigurați-vă că luați măsurile de siguranță menționate în articol ar trebui să păstreze dispozitivele conectate în mod rezonabil în siguranță pentru acum. În orice caz, menținerea conexiunii Bluetooth în timp ce nu este utilizată este doar o practică standard de securitate pe care cei mai mulți oameni de înaltă tehnologie îl urmează oricum, deci acum este la fel de bun ca oricare altceva pentru restul populației să o urmeze. Deci, acum că trebuie să știți despre BlueBorne, care sunt gândurile tale în legătură cu acest subiect? Spuneți-ne în secțiunea de comentarii de mai jos, deoarece ne place să auzim de la dvs.

![cea mai bună galerie - O parodie a social media [Video]](https://gadget-info.com/img/best-gallery/213/parody-social-media.jpg)